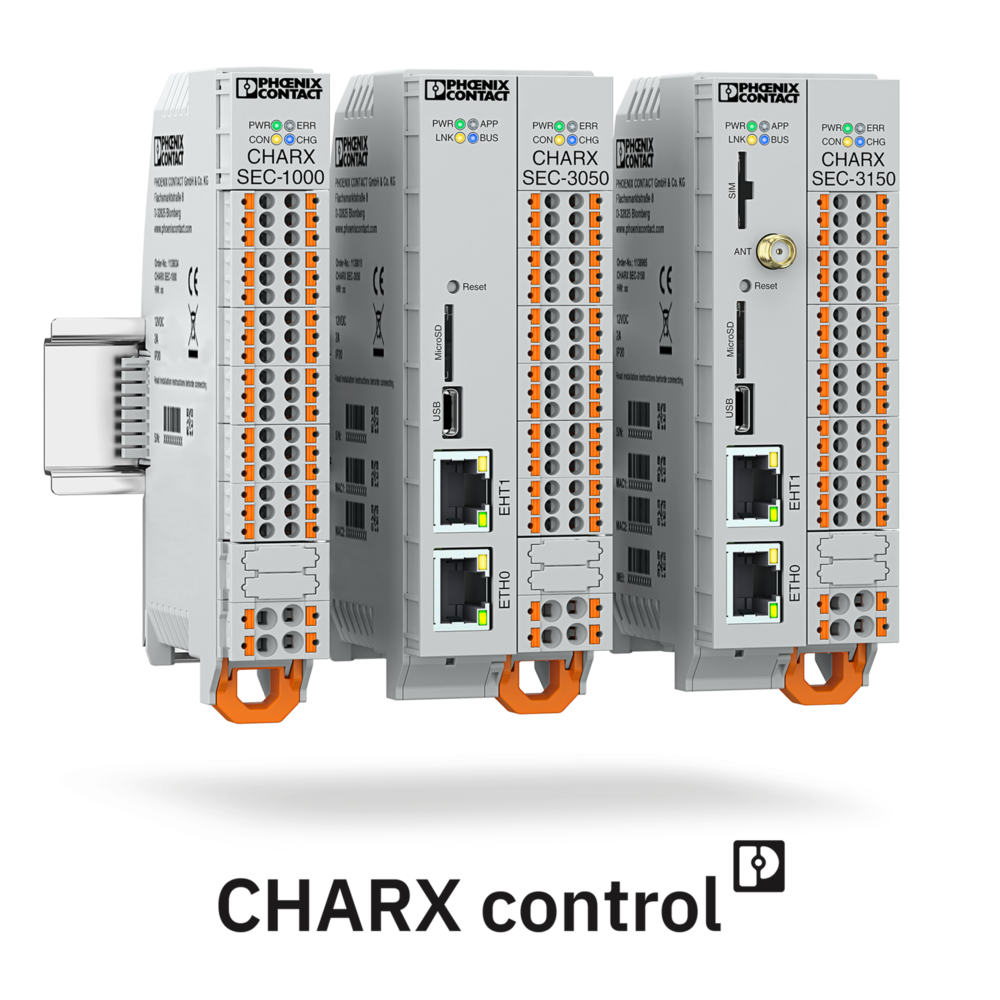

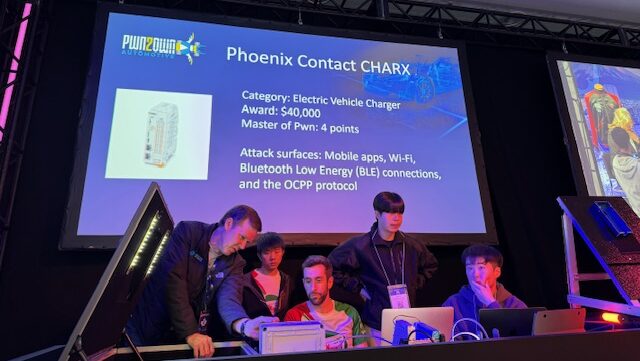

Phoenix Contact war auch in diesem Jahr wieder bei dem renommierten Sicherheitswettbewerb Pwn2Own Automotive 2026 in Tokio vertreten. Zum dritten Mal in Folge wurde die AC‑Ladesteuerung CHARX control modular als offizielles Zielgerät nominiert – ein klares Zeichen dafür, welche technische Bedeutung und Sicherheitsqualität unseren Produkten in der internationalen Forschungsgemeinschaft beigemessen wird.

2026 war zudem ein besonderes Jahr: Erstmals begleitete Robin Pape, Product & Solution Security Expert (PSSE), den Wettbewerb vor Ort. Er beobachtete die Versuche gegen unseren Controller, analysierte Angriffsketten und sorgte für eine saubere, verantwortungsvolle Dokumentation während des gesamten koordinierten Offenlegungs-prozesses für die Weiterentwicklung unserer Cybersicherheitsprozesse bei Phoenix Contac E-Mobility.

Warum Pwn2Own anders ist als klassische Sicherheitstests

Pwn2Own unterscheidet sich deutlich von klassischen Sicherheitstests.

Im Gegensatz zu einem regulären Penetrationstest, bei dem einzelne Teams mit einem klar umrissenen Auftrag arbeiten, treten hier gleich mehrere hochspezialisierte Security Researcher Teams gegeneinander an mit jeweils völlig unterschiedlichen Methoden und Ansätzen unsere Ladesteuerung zu kompromittieren.

– Robin Pape, Product & Solution Security Expert

Zudem setzt das Wettbewerbs-Regelwerk starke Anreize, möglichst tief nach unbekannten Angriffspfaden zu suchen: „Durch das Regelwerk der Pwn2Own, welches für mehrfach gefundene Schwachstellen weniger Preisgeld vorsieht, gibt es Anreize für die Security-Researcher, verschiedene Angriffsmöglichkeiten zu beleuchten und ‚tief zu graben‘, um so auch Schwachstellen zu finden, die von anderen Teams möglicherweise übersehen wurden.”

Diese Struktur macht das Event Pwn2Own zu einer der wertvollsten Plattformen weltweit, um neue sicherheitsrelevante Erkenntnisse für die eigenen Produkte zu gewinnen.

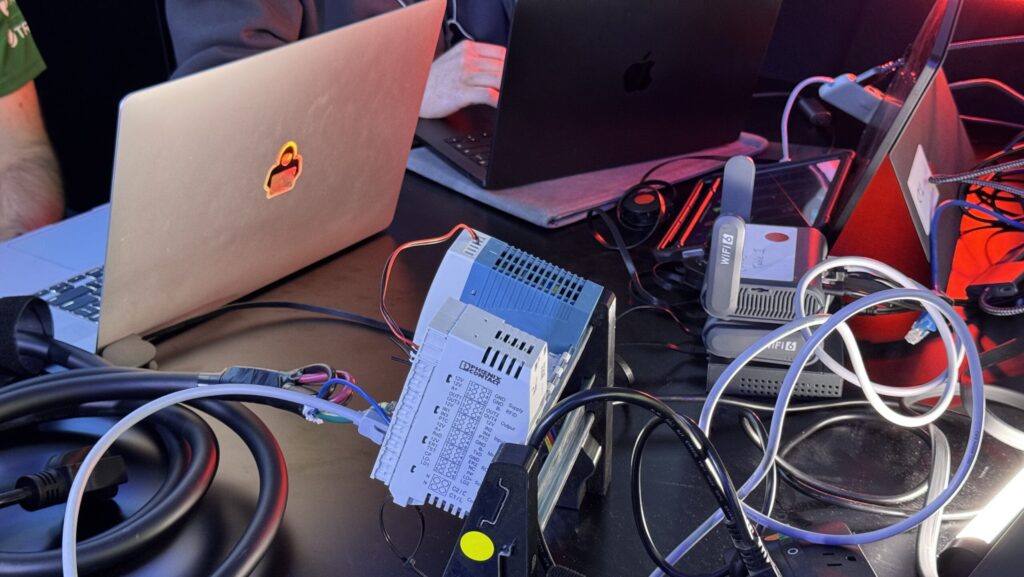

Hohe Professionalität der Security-Researcher

Die Live-Demonstrationen in Tokio zeigten eindrucksvoll, wie präzise und sorgfältig die Forschungsteams arbeiten. Viele reisten mit kompletten Angriffsketten für mehrere Zielgeräte an. Dies zeigt, dass ohne intensive Vorbereitung ein spontaner, zielführender Angriff auf die Zielgeräte des diesjährigen Wettbewerbs überhaupt nicht möglich gewesen wäre.

Robin fasst die Professionalität des Events wie folgt zusammen: „Ich hatte den Eindruck, dass die Teams alle sehr gut vorbereitet waren. Die meisten hatten Exploits für mehrere Ziele im Gepäck. Hier steckt viel Vorbereitungszeit drin. Die Funde waren keine Zufallstreffer, sondern das Ergebnis hochprofessioneller Arbeit von talentierten und erfahrenen Sicherheitsforschern.“

Lab‑Mode statt Realität – und trotzdem extrem wertvoll

„Die AC-Ladesteuerung CHARX control modular wurde auf der Pwn2Own im „Lab‑Mode“ verwendet. Das heißt: offen aufgebaut mit direktem Zugang zu allen Schnittstellen und somit ganz anders als im normalen Einsatz in einer Ladesäule. Das Setup entspricht also keineswegs der Feldrealität. Bestimmte Features wurden bewusst vorab aktiviert. Diese sind standardmäßig im Normalbetrieb deaktiviert und sind eigentlich nur für die Konfiguration vorgesehen.“ – Robin Pape

Damit bestätigt sich: Die Anforderungen bei Pwn2Own gehen über normale Feldbedingungen hinaus, liefern aber genau deshalb äußerst wertvolle Erkenntnisse für unseren Product & Solution Security Expert Robin Pape.

Positive Rückmeldungen und neue Impulse aus der Community

Besonders erfreulich waren die Rückmeldungen zum Umgang mit gefundenen Schwachstellen der vergangenen Jahre. Sowohl die Security-Researcher als auch Trend Micro lobten in diesem Zusammenhang die Professionalität, Transparenz und Reaktionsgeschwindigkeit von Phoenix Contact.

„Wir konnten viele wertvolle Vorschläge mitnehmen, die in die weitere Verbesserung der Cyber Security unserer Produkte einfließen werden – damit wir auch in Zukunft gut gegen Bedrohungen gewappnet sind.“ – Robin Pape

Fazit: Ein Wettbewerb, der uns stärker macht

Die Teilnahme am Pwn2Own Automotive 2026 bestätigt erneut den Wert der Zusammenarbeit mit der globalen Security-Community.

Wir gewinnen frühzeitig Hinweise auf mögliche Schwachstellen, verbessern kontinuierlich unsere Sicherheitsarchitektur und stärken die Robustheit unserer Produkte – lange bevor Bedrohungen im Feld relevant werden. Die identifizierten Themen fließen in einen strukturierten Analyse- und Lösungsprozess ein. In Über-einstimmung mit den etablierten Cybersecurity-Prozessen von Phoenix Contact werden wir über die Plattform CERT@VDE über Updates informieren.

Wir sind dankbar für den offenen Austausch mit der TrendAI Zero Day Initiative (ZDI) und den vielen starken Marktteilnehmern, die ebenfalls vor Ort waren. Ein besonderer Dank geht an die die Kreativität und Ausdauer von Sicherheits-Forschern aus aller Welt. So schaffen wir es gemeinsam für sichere Mobilität einzustehen und sie weiter voranzutreiben.

Klar ist außerdem: Unsere Produkte gehören technisch zur Oberklasse. Und wir nutzen jede Chance, sie weiter zu verbessern.

FAQ

Häufig gestellte Fragen

Was ist der Pwn2Own Automotive Wettbewerb?

Pwn2Own Automotive ist ein international anerkannter Sicherheitswettbewerb, bei dem Security-Researcher versuchen, vernetzte Fahrzeuge, Ladeinfrastruktur und Automotive-Komponenten gezielt anzugreifen. Ziel ist es, bislang unbekannte Schwachstellen aufzudecken, um die Cybersicherheit von Produkten frühzeitig zu verbessern. Der Wettbewerb 2026 fand in Tokio, Japan, statt.

Warum nimmt Phoenix Contact an Pwn2Own Automotive teil?

Phoenix Contact nutzt Pwn2Own Automotive, um seine Ladelösungen unter extrem anspruchsvollen Bedingungen testen zu lassen. Mehrere unabhängige, hochspezialisierte Teams greifen unseren Ladecontroller an – deutlich intensiver als in einem klassischen Penetrationstest. So erhalten wir frühzeitig Hinweise auf mögliche Schwachstellen und können unsere Produkte und Prozesse kontinuierlich weiter absichern.

Ist das Test-Setup bei Pwn2Own realistisch für den Einsatz im Feld?

Der Ladecontroller wird im sogenannten Lab Mode getestet: offen aufgebaut, mit direktem Zugang zu allen Schnittstellen. Außerdem sind teilweise Funktionen aktiviert, die im regulären Betrieb einer Ladesäule deaktiviert sind oder nur für die Konfiguration genutzt werden. Das Setup ist also bewusst strenger als reale Feldbedingungen – liefert aber genau deshalb besonders tiefgehende sicherheitsrelevante Erkenntnisse.

Jetzt passende Produkte entdecken

Hier finden Sie eine Auswahl relevanter Produkte – basierend auf den Themen und Empfehlungen aus unserem Blogbeitrag.